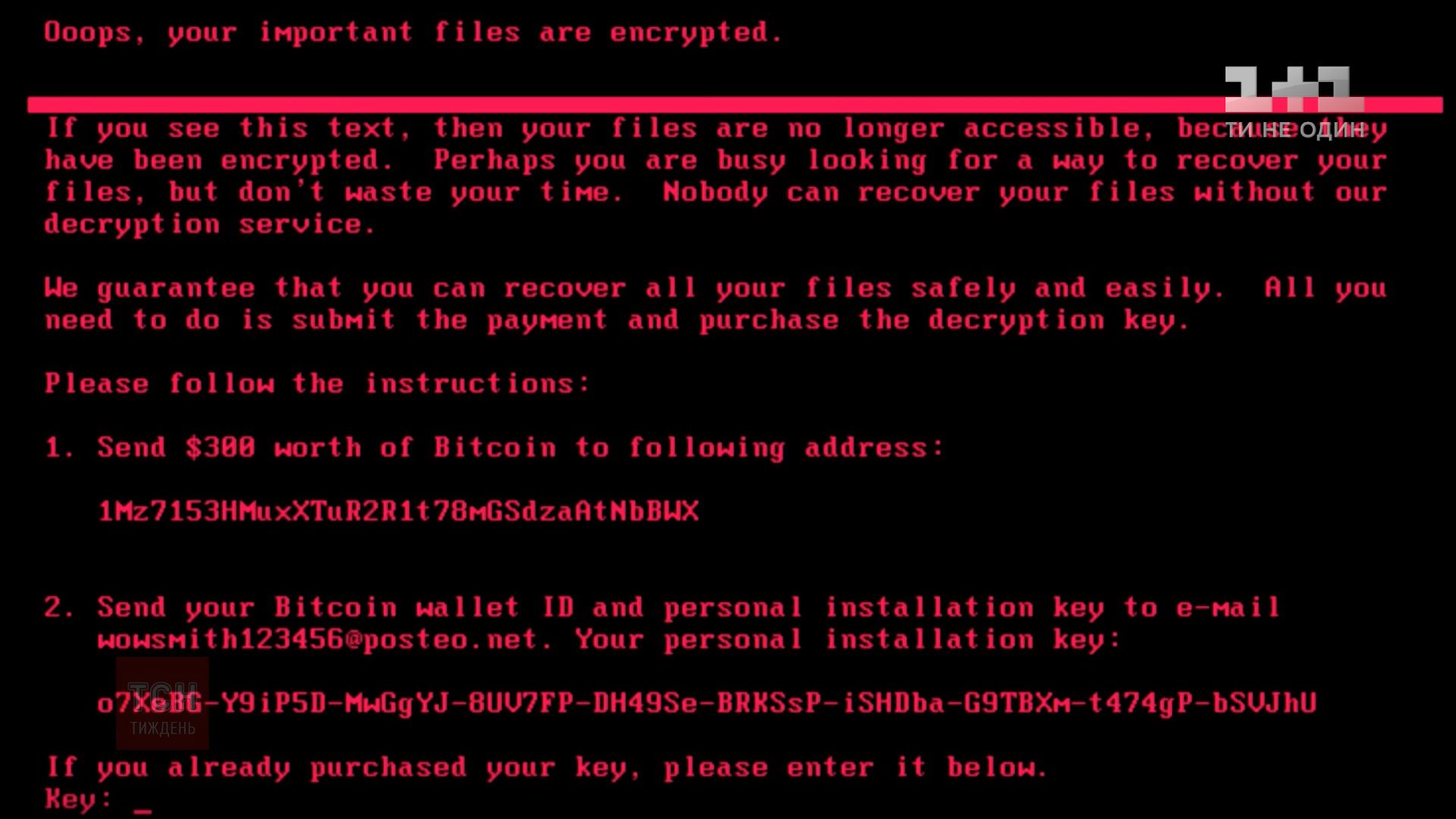

Масштабная кибератака, которая поразила множество важных компьютерных сетей в Украине, а позже распространилась на другие страны, была ориентирована именно на украинский бизнес. Вредоносное ПО только маскировалось под типичный вирус-вымогатель, требующий 300 долларов в биткоинах за расшифровку данных с компьютера. Об этом говорится в расследовании на портале Welivesecurity, поддерживаемом сообществом кибербезопасности ESET.

В сфере информационной безопасности существует термин "бэкдор", (от англ. back door — дефект алгоритма, который намеренно встраивается в него разработчиком и позволяет получить несанкционированный доступ к данным или удалённому управлению операционной системой и компьютером в целом).

Специалисты, занимавшиеся расследованием атаки "Петей", обнаружили глубоко скрытый бэкдор, который злоумышленники внедрили в один из легитимных модулей бухгалтерской программы M.E.Doc.

"Кажется маловероятным, чтобы злоумышленники могли это сделать без доступа к исходному коду M.E.Doc", - подчеркивают авторы расследования.

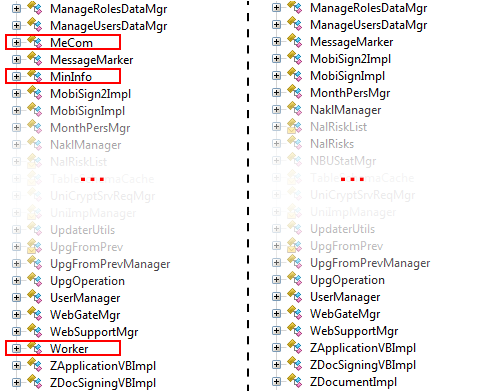

Модуль з бэкдором называется ZvitPublishedObjects.dll и содержит много легитимного кода, который может быть вызван другими компонентами, включая основной исполняемый файл программы M.E.Doc ezvit.exe.

Среди обновлений программы M.E.Doc за 2017 год обнаружили, по крайней мере, три, содержащих модуль с бэкдором, первое – еще в апреле:

01.175-10.01.176, 14 апреля 2017 года

01.180-10.01.181, 15 мая 2017 года

01.188-10.01.189, 22 июня 2017 года

Почему цель атаки - именно украинский бизнес

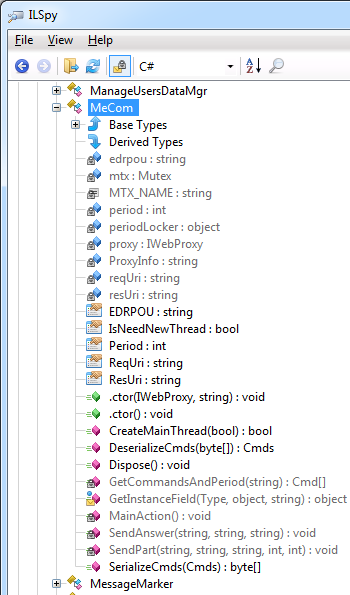

Эксперты изучили зараженный модуль и обнаружили там несколько дополнительных классов, основной – под названием MeCom. И в нем – переменную, которая доказывает, что вирус писали именно для Украины, – она называется EDRPOU, и записывается туда код ЕГРПОУ (Код Єдиного державного реєстру підприємств та організацій України), который существует только в Украине.

Имея к нему доступ, преступники могут точно идентифицировать организацию, которая теперь использует зараженную версию M.E.Doc, и использовать против ее компьютерной сети самые разные тактики.

Наряду с кодамиЕГРПОУ бэкдор собирает параметры прокси и электронной почты, включая имена пользователей и пароли от приложения M.E.Doc.

Зараженный модуль не использует никакие внешние серверы: он использует регулярные запросы проверки программного обеспечения M.E.Doc на официальный сервер M.E.Doc upd.me-doc.com [.] Ua.

"Как показывает наш анализ, это тщательно спланированная и хорошо выполненная операция. Мы предполагаем, что злоумышленники имели доступ к исходному коду приложения M.E.Doc. У них было время изучить код и включить очень скрытый и хитрый бэкдор. Размер полного пакета установки M.E.Doc составляет около 1,5 ГБ, и мы пока не можем проверить, нет ли там других бэкдоров", - подчеркивают авторы расследования.

Они рекомендуют изменить пароли для прокси-серверов и учетных записей электронной почты для всех пользователей программного обеспечения M.E.Doc.

Как сообщал УНИАН, 4 июля полиция конфисковала серверы компании по разработке бухгалтерского программного обеспечения M.E.Doc по подозрению в распространении вредоносного вируса, который на прошлой неделе поразил компьютерные системы крупных компаний по всему миру.

Напомним, кибератака состоялась 27 июня на государственные учреждения, объекты, финансового, энергетического транспортного сектора, а также частные предприятия с помощью вредоносного программного продукта Petya.A, который блокирует работу компьютерных систем. Вирус-блокировщик шифрует данные на компьютере и требует выкуп.