Компания ESET ― лидер в области информационной безопасности ― подготовила обзор кибератак на пользователей с применением вредоносных программ для уничтожения данных до и после полномасштабного вторжения России в Украину. Большинство этих атак можно отнести к деятельности группы киберпреступников Sandworm, ранее известной своими атаками на организации в Украине.

В частности после российского вторжения злоумышленники стали гораздо активнее использовать угрозы для уничтожения данных, направляя их на государственные учреждения, банки, информационные агентства, логистические и энергетические компании в Украине. При этом, большое количество атак удалось вовремя обнаружить и остановить.

Атаки на украинские организации до вторжения

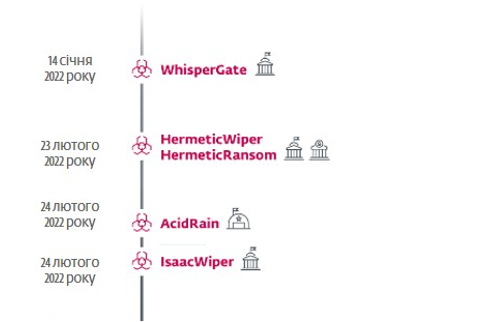

Перед началом вторжения россии в Украину в дополнение к многочисленным волнам DDoS-атак 14 января 2022 года на украинские учреждения нацелилось вредоносное программное обеспечение WhisperGate. Угроза для уничтожения данных маскировалась под программу-вымогатель по аналогии с NotPetya в 2017 году – тактику, которую также можно будет увидеть в следующих атаках.

В преддверии вторжения 23 февраля 2022 года по меньшей мере пять украинских организаций стали целью другой программы для уничтожения данных ― HermeticWiper. Кибератака произошла всего за несколько часов до вторжения. Кроме HermeticWiper, тогда также были применены червь HermeticWizard и фальшивая программа-вымогатель HermeticRansom.

Новая волна кибератак во время вторжения и в первые месяцы войны

24 февраля 2022 года началась вторая разрушительная атака на украинскую правительственную сеть с использованием программы для уничтожения данных – IsaacWiper. В то же время на модемы Viasat KA-SAT нацелилась другая разрушительная угроза AcidRain, которая распространилась и за пределы Украины.

Еще одной программой с таким функционалом, которую обнаружила Microsoft, является DesertBlade, запущенная 1 марта и снова примерно 17 марта 2022 года. В отчете также упоминается еще о 3 атаках с использованием ранее упомянутых HermeticWiper и HermeticRansom в течение марта. Об еще одной программе для уничтожения данных под названием DoubleZero сообщило CERT-UA 17 марта.

В то же время 14 марта исследователи ESET обнаружили атаку с помощью CaddyWiper, направленную на украинский банк. Уже в начале апреля эта угроза была обнаружена снова. В этот раз она распространялась с помощью загрузчика ArguePatch, который является модифицированным легитимным двоичным файлом, используемым для загрузки shell-кода из внешнего файла. Специалисты ESET обнаружили похожий сценарий 16 мая 2022 года, где ArguePatch принял форму модифицированного двоичного файла ESET.

Исследователи ESET также обнаружили совместное использование ArguePatch и CaddyWiper 8 апреля во время, вероятно, самых масштабных атак группы киберперступнков Sandworm с начала вторжения. Тогда злоумышленники потерпели неудачу при попытке выключить электроснабжение с помощью вредоносной программы Industroyer2.

Относительно спокойное лето

За летние месяцы в Украине было обнаружено меньше новых программ для уничтожения данных по сравнению с предыдущими периодами, но несколько заметных атак все же произошло.

В частности, специалисты ESET совместно с CERT-UA работали над случаями развертывания уже упомянутых ранее загрузчика ArguePatch и программы CaddyWiper для уничтожения данных в сетях украинских учреждений. Инциденты произошли 20 и 23 июня.

Новая волна распространения вредоносных программ осенью

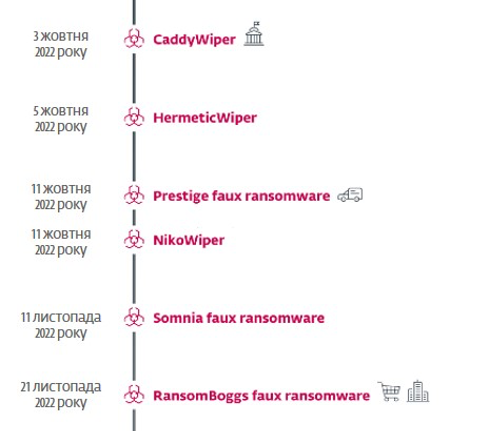

Уже 3 октября 2022 года специалисты ESET обнаружили в Украине новую версию программы CaddyWiper для уничтожения данных. В отличие от ранее использованных вариантов, на этот раз CaddyWiper был скомпилирован как двоичный файл x64 Windows.

5 октября на ресурс VirusTotal была загружена новая версия HermeticWiper. Функционал этого образца HermeticWiper являлся таким же, как и в предыдущих версиях, с несколькими незначительными изменениями.

11 октября новая программа-вымогатель Prestige нацелилась на логистические компании в Украине и Польше. В тот же день была обнаружена ранее неизвестная программа для уничтожения данных – NikoWiper. Эта угроза была направлена на компанию в энергетическом секторе Украины. NikoWiper основан на утилите командной строки SDelete от Microsoft для безопасного удаления файлов.

В начале ноября CERT-UA опубликовал материал об атаке с использованием фальшивой программы-вымогателя Somia. Во второй половине месяца специалисты ESET обнаружили в Украине новую программу-вымогатель RansomBoggs, написанную на платформе .NET. Угроза содержала несколько упоминаний фильма "Корпорация монстров". Злоумышленники использовали сценарии POWERGAP для развертывания этой программы-вымогателя.

Первый месяц 2023 года: атаки продолжаются

В новом году атаки на украинские организации продолжаются. В частности, уже 1 января специалисты ESET обнаружили запуск утилиты SDelete, нацеленной на украинского реселлера программного обеспечения.

Очередная атака с использованием нескольких программ для уничтожения данных, на этот раз на украинское информационное агентство, произошла 17 января 2023 года согласно информации CERT-UA. В ходе этой атаки были обнаружены следующие программы с функционалом уничтожения данных: CaddyWiper, ZeroWipe, SDelete, AwfulShred и BidSwipe, при этом последняя была нацелена на операционную систему FreeBSD.

25 января специалисты ESET обнаружили новую программу для уничтожения данных, написанную на Go и названную SwiftSlicer, которая направлялась на украинские учреждения местного самоуправления.

Почти во всех вышеперечисленных случаях группа киберпреступников Sandworm использовала групповую политику Active Directory для развертывания своих угроз с функционалом уничтожения данных и программ-вымогателей, в том числе с помощью сценария POWERGAP.

Итог

Российские APT-группы, особенно Sandworm, использовали угрозы для уничтожения данных, в том числе и замаскированные под программы-вымогатели, для атак украинских организаций и до полномасштабного вторжения. Приблизительно с 2014 года вредоносная программа BlackEnergy использовала плагины с функционалом удаления данных, а программа для уничтожения информации KillDisk часто использовалась Sandworm в прошлом. Кроме этого, подгруппа киберпреступников Telebots совершила многочисленные атаки программ-вымогателей, наиболее известной из которых является NotPetya.

Тем не менее, усиленное использование таких угроз после полномасштабного вторжения в феврале 2022 года было беспрецедентным. Следует отметить, что многие атаки были обнаружены и остановлены. Специалисты ESET продолжают следить за ситуацией в киберпространстве с целью защиты организаций и своевременного реагирования на инциденты кибербезопасности, поскольку, вероятно, дальнейшие атаки продолжатся.

Следует отметить, что исследовательские центры ESET работают круглосуточно, чтобы обеспечить всестороннюю защиту пользователей. В частности, в течение года специалисты ESET неоднократно активно помогали в выявлении и расследовании киберинцидентов, направленных на украинские организации и пользователей.

Кроме этого, компания ESET в дополнение к ранее выделенным средствам предоставит Украине помощь в размере 500 000 евро. При этом 200 000 евро из этой суммы будет передано фонду Integra для предоставления срочной гуманитарной помощи Украине.

Справка. ESET — эксперт в сфере защиты от киберпреступности и цифровых угроз, международный разработчик решений по ИТ-безопасности, ведущий поставщик в области создания технологий обнаружения угроз. Основана в 1992 году, компания ESET сегодня имеет расширенную партнерскую сеть и представительства в более чем 180 странах мира. Главный офис компании находится в Братиславе, Словакия.