Эксперт по кибербезопасности Роберт Липовски: Основная гипотеза – Украина используется как тестовая площадка группами хакеров. На вашей стране они тестируют свой арсенал кибер-оружия

На минувшей неделе словацкие разработчики решений по кибербезопасности огорошили мир новостью: готовится глобальная хакерская атака, возможно, похлеще, чем печально известный вирус Petya.A. И – что особенно неприятно для украинцев – вероятными первыми целями этой атаки специалисты в вопросах цифровой безопасности назвали Украину и Польшу. УНИАН пообщался с экспертом, объявившим о новой угрозе.

Согласно выводам экспертов ESET, занимавшихся расследованием предыдущих кибер-атак на Украину, хакеры уже смогли успешно установить на множество компьютеров по всему миру вредоносный программный код, который в определенный момент сможет позволить злоумышленникам взять контроль над всеми инфицированными устройствами и/или использовать их для мощной глобальной атаки на какую-то конкретную мишень. Конечная цель всех этих приготовлений, осуществленных преступниками, пока неизвестна, как и нет точного ответа на то, кто заказчик или выгодополучатель надвигающейся беды.

В настоящий момент специалисты из ESET нашли убедительные доказательства связи этого, нового, вредоносного программного обеспечения, названного GreyEnergy, с хакерской группой Telebots и вирусами группы BlackEnergy, ранее уже атаковавшими Украину. Согласно выводам британской разведки и Службы безопасности Украины (которая проводила расследование предыдущих атак при поддержке американских спецслужб), источником упомянутых нападений на нашу страну была Россия. И хотя специалисты ESET, также участвовавшие в расследовании цифровой агрессии против украинцев, не подтверждают и не опровергают «российский след», можно предположить, что Украина сталкивается с очередным проявлением гибридной войны, начатой против нас «братским» соседом.

В прошлом Украина уже несколько раз сталкивалась с массированными кибер-ударами. Первый произошел в 2004-м – тогда, из-за продолжительной Ddos-атаки на системы связи «Укртелекома», на несколько суток вся страна осталась, в буквальном смысле, без Интернета – без связи с внешним миром. Сайты и серверы, физически находящиеся вне Украины, были недоступны большинству отечественных пользователей до устранения проблем. Впрочем, в тот момент зависимость страны и граждан от интернет-коммуникаций была не настолько большой, как сейчас, потому никто всерьез не озаботился подсчитыванием убытков и поиском ответа на вопросы: кто, собственно, организовал эту атаку, а, главное – зачем?

Спустя десятилетие ситуация изменилась, и, когда в декабре 2015-го года хакеры произвели атаку (с помощью упомянутого вредоносного программного обеспечения BlackEnergy) на серверы компании «Прикарпатьеоблэнерго», уже 250 тысяч украинцев остались без электричества. В последствии присутствие BlackEnergy было зафиксировано в компьютерах международного аэропорта «Борисполь», однако, угрозу удалось быстро устранить. СБУ тогда прямо обвинила Россию в распространении компьютерных вирусов.

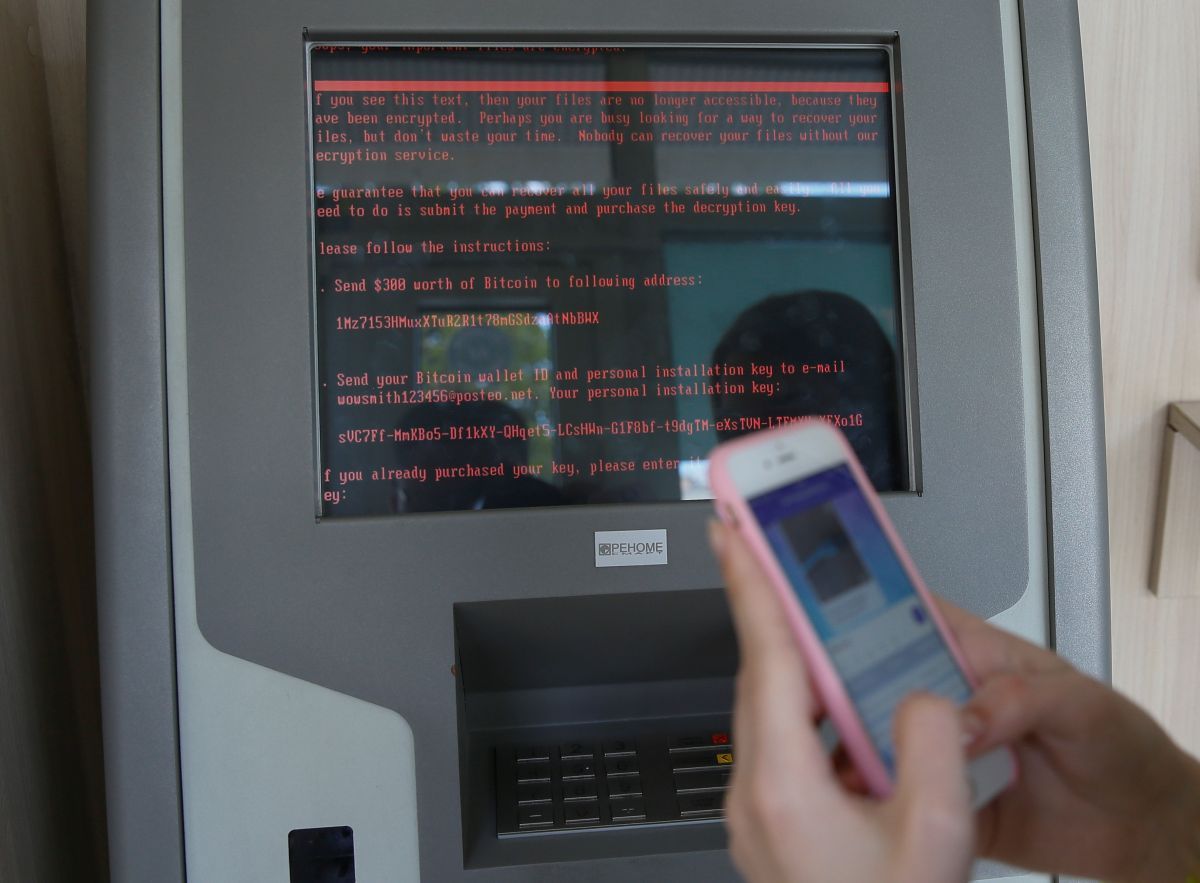

Самый большой цифровой удар Украина пережила в прошлом году – летом 2017-м вирус Petya.A разрушительно вмешался в деятельность сотен украинских компаний, торговых сетей, телеканалов, бензозаправок и заблокировал работу тысяч персональных компьютеров – по некоторым данным, одну десятую всех компьютеров в государственном и корпоративном секторе! По оценкам властей, суммарные убытки от этого разрушительного вируса составили почти 0,5% ВВП всей страны, или 14 миллиардов гривен.

Тем не менее, считают в ESET, нас могут ждать еще более суровые испытания. В частности, компания заявила, что хакеры произвели подготовительные действия – в период с 2015 до середины 2018 года. За это время было разработано и уже успешно внедрено на множество компьютеров новое вредоносное ПО, GreyEnergy. Для его распространения злоумышленники воспользовались рассылками электронной почты с вредными интернет-ссылками или документами, в некоторых случая было проведено заражение серверов, присоединенных к Интернету. Это позволило GreyEnergy составить схему сетей своих жертв и собрать конфиденциальную информацию, такую как пароли пользователей. В настоящий момент ПО GreyEnergy активно, и, вероятно, ждет своего часа.

Киберполиция Украины уже подтвердила нападения на две украинские компании с помощью GreyEnergy, однако, не раскрыла деталей этих первых атак. Кроме того, активность GreyEnergy замечена в Польше.

УНИАН поговорил о GreyEnergy и рисках ближайшего цифрового будущего с человеком, который и опубликовал доклад о грядущих угрозах – Робертом Липовски, старшим исследователем угроз Лаборатории ESET.

Наблюдая доклады ESET, Роберт, я испытал неприятное чувство, что Украина – это огромная черная дыра в глобальной цифровой безопасности. Много слайдов об Украине как жертве либо источнике распространения цифровых угроз – вроде знаменитого вируса Petya.A, взломавшего тысячи компьютеров по всему миру. Теперь вот GreyEnergy. Почему, по вашему мнению, так происходит? Почему так много проблем с безопасностью связаны с Украиной?

Хороший вопрос. Основная гипотеза – что Украина используется как тестовая площадка группами хакеров. На вашей стране они тестируют свой арсенал кибер-оружия перед тем, как применить его против других стран, всего мира. Однако, конечно, мотивация злоумышленников может быть связана и с геополитической ситуацией, в которой оказалась страна. Но очень сложно заглянуть в разум злодеев и понять их истинные мотивы.

Я понимаю, что вы не хотите спекулировать на теме «кто виноват» и «кто за этим стоит», так как не занимаетесь изучением географического или политического происхождения угроз. Поэтому не спрашиваю вас о выводах Британской разведки, предъявившей вполне конкретные обвинения. С практической точки зрения – если мы остановимся на гипотезе, что Украина – тестовая площадка – почему так происходит? В Украине хуже налажена кибербезопасность, неграмотны пользователи? Что делает нас не просто мишенью, а – уязвимой мишенью?

Я бы не стал так обобщать на счет кибербезопасности. Безопасность в любой стране или компании могла бы быть лучше, везде есть, что улучшать. Сложно сравнивать уровень цифровой информационной безопасности Украины с другими странами. Нужно продолжать искать ответ на вопрос: «почему Украина – цель?». Но виновны в этом хакеры, это они выбирают жертву. А не украинские пользователи, правительство или компании.

Хорошо, оставим пока Украину. Судя по вашему докладу, в настоящий момент мы – перед глобальной проблемой: в мире есть несколько сот миллионов компьютеров с уже установленным хакерским программным обеспечением, «черным ходом», который позволяет использовать каждое инфицированное устройство для будущих атак. У вас в настоящий момент есть какие-нибудь оценки того, сколько компьютеров и сегментов сетевой инфраструктуры – в процентах или абсолютных числах – уже поражены?

Это очень хороший, но и крайне тяжелый вопрос. Десятки, сотни, тысячи… Наше видение ситуации формируется на основании отчетов, которые мы получаем от наших клиентов. Наше программное обеспечение, установленное у них, предоставляет нам отчеты и статистику по подобным инцидентам, но, в любом случае, оценки очень приблизительны. Но цифры – огромны.

И о чем нам говорят эти данные, статистика, которую вы видите? Мы должны готовится к чему-то очень плохому, похуже вируса Petya.A?

Мы должны быть настороже. Все мы. Активность GreyEnergy во многом схожа с деятельностью BlackEnergy, с помощью которой был осуществлен взлом систем энергоснабжения в Украине в минувшие годы. Посему – весьма вероятно, что взломщики готовятся к каким-то еще более разрушительным атакам. Но мы не знаем, кто они, и что у них в головах. Мы видим схожие черты в тактике приготовлений к вирусной атаке с образом действий BlackEnergy. Посему и последствия могут быть в чем-то схожи.

Однако сейчас мы наблюдаем лишь приготовления, первую фазу атаки. Поэтому, в настоящий момент, сложно сказать, каким образом будут использованы эти «черные ходы», уже взломанные по всему миру компьютеры.

Однако, вряд ли это закончится чем-то хорошим. Мы помним времена, когда хакеры взламывали компьютеры для развлечения, а потом это стало бизнесом…

Именно. Произошла трансформация целей хакеров. От развлечения до монетизации взломов – разными способами: через шантаж людей, у которых украли личные данные или как было в случае с Petya.A, когда данные на жестком диске компьютера шифровались, и взломщики требовали выкуп за предоставление ключа расшифровки диска – и, теперь, до разрушения. Разрушения как такового – приостановки работы энергосетей, транспортной инфраструктуры…

Так к чему готовится нашим читателям, рядовым пользователям? Дальше-то что?

Пока все еще актуальные финансовые мотивы в деятельности хакеров – похищение данных, электронных кошельков, криптовалюты. Однако и саботаж, особенно в последние годы: мы наблюдали атаки, которые были замаскированы под вымогательство, но на самом деле преследовали целью конкретные диверсии, акты саботажа, атаки агрессии против правительственных органов. Также мы должны учитывать, что растет число атак, являющихся пробными, разведывательными, с целью проверить реакцию пользователей и разработчиков на те или иные события, обнаружение того или иного вредоносного кода.

И всегда мы должны иметь в виду, что скрытой целью хакеров в ряде атак (или под их прикрытием) является шпионаж. Это происходит по всему миру.

Вы производили когда-нибудь оценки финансовых потерь – в мировом разрезе – причиненных и причиняемых хакерами? За какой-нибудь период?

Крайне сложно измерять такие вещи. Тот урон, что мы наблюдали в недавний период – наиболее разрушительный, нанесенный вирусами Petya.A и Not.Petya, группой BlackEnergy – нанесенный сначала Украине, а затем и всему миру – это более, чем 10 миллиардов долларов США. Это, разумеется, не наши оценки, такие цифры называют другие компании, специализирующиеся на расчете убытков.

В целом, в «индустрии» кибератак и вообще киберпреступлений по всему миру – огромные, гигантские деньги.

Мы уже получили немало уроков – глобально, все человечество – Petya, NotPetya, BlackEnergy и так далее. По-вашему, реакция на эти события правительственных органов достаточна? По вашему ощущению, осознают ли чиновники серьезность угроз, предпринимают ли надлежащие меры? Достаточно ли предпринимаемых на правительственном уровне разными странами мира мер для защиты граждан, инфраструктуры? Или еще есть, над чем работать?

Всегда есть, что улучшить. Однако в действительности сложно судить, насколько хорошо или плохо правительства тех или иных стран реагируют на угрозы. Если мы посмотрим на происходящее в Украине, к примеру – на атаки на вашу энергосистему, и сравним первую волну атак в 2015-2016-м со второй волной – то реакция и восстановление всех систем после атак стала намного быстрее, энергосети были быстро переведены в ручной режим управления. То есть, это пример, что каждая атака воспринимается серьезно, и корпоративный сектор и власти реагируют на взломы надлежащим образом.

Но, конечно, это – не повод расслабляться, всегда есть вероятность нового взлома любой системы безопасности.

А эту мысль понимают крупнейшие айти-компании? На днях Facebook обнаружил у себя глобальную уязвимость, связанную с модулем просмотра своей странички в режиме «как меня видят другие пользователи», перед тем у них была массовая утечка данных и нашествие ботов, связанное с выборами; был взлом Твиттера, а до того – неприятная история со взломом паролей Yahoo! и так далее. Складывается впечатления, что айти-гиганты несерьезно относятся к цифровым угрозам. По-вашему, они отдают себе отчет в тех рисках, которые несет в себе современный цифровой мир, или вы, разработчики средств безопасности – в роли вопиющего в пустыне, на предупреждения которого не обращают должного внимания?

Думаю, чем больше компания, тем больше ресурсов она тратит на обеспечение безопасности. Разумеется, у айти-гигантов – свои команды по безопасности. Скорее, у маленьких компаний есть проблема нехватки ресурсов, поэтому они передают вопросы безопасности на аутсорс чаще и ищут решения у компаний вроде нашей. Так что, на самом деле, полагаю, серьезность отношения к угрозам и уровень инвестиций в безопасность у всех крупных игроков – на высоте.

Но вопрос ресурсов и инвестиций в безопасность – это одно, а интерес злоумышленников – другой вопрос. У них тоже есть ресурсы, время и желание…

В общем, никто на 100% не защищен, думаю, наши читатели уже поняли. Сейчас хакеры, в современном мире, очень серьезно развернулись – они атакуют саму демократию, вмешиваясь в выборы и референдумы. Мы живем в новую эру, непредсказуемую. Это немного по-философски, но – куда еще дотянутся руки цифровых злодеев?

Хороший вопрос. Увы, он связан исключительно с мотивацией самих злоумышленников. Некоторые из них играют в долгую, затрачивая огромные ресурсы и время на планирование своих операций и подготовку к ним, а некоторые – оппортунисты в поисках легкой добычи, жаждущие быстрого возврата своих вложений в хакерское ремесло. Сложно предсказать, на кого или что они могут напасть в ближайшем будущем. Еще 10 лет назад никто не знал о биткойне, его просто не существовало, а нынче кругом – криптомайнеры и сотни криптовалют. И все это – лакомые цели. Сложно предугадать, что еще нового возникнет, появится – и станет целью хакеров – через десять лет.

Однако уверенно можно говорить о том, что мы станем свидетелями такой тенденции – мишенью для атак все чаще будут становится не привычные нам компьютеры и смартфоны, а другие «умные» устройства, которые все больше проникают в нашу жизнь – составляющие Интернета вещей. Больше и больше устройств будут подключены к интернету, и все больше таких устройств станут объектами атаки – или, после взлома, будут использованы в дальнейших атаках. Чем больше растет популяция подобных устройств, чем больше они проникают в нашу жизнь – тем больше внимания злоумышленников они привлекают.

Это звучит страшновато. Неохота стать жертвой «умного» пылесоса у себя в кровати. Но это – тема нашего следующего интервью. (Читайте его на УНИАН в ближайшее время. Специалист по безопасности в сфере Интернета вещей расскажет, как обезопасить свой дом, напичканный «умными приборами», от цифровых злодеев, и объяснит, почему разработчики программных средств защиты расшифровывают аббревиатуру IoT (internet of things, - буквально, «Интернет вещей» с англ.) как Internet of Targets – Интернет мишеней).

На текущий момент – дайте, пожалуйста, несколько простых советов нашим читателям-пользователям о том, как снизить риск стать жертвой хакеров. Помимо банальной установки антивирусного программного обеспечения на смартфон или ноутбук, что еще неспециалист может сделать для своей защиты сам, своими руками?

Есть несколько очень простых вещей, которые люди могут и должны делать самостоятельно, чтоб снизить угрозы для себя: первое, как вы сказали, специализированное ПО, обеспечивающее безопасность – но, помимо его установки, необходимо тщательно следить за регулярным обновлением такого программного обеспечения; также крайне важно управление паролями, которые использует человек – не используйте генераторы паролей, используйте сложные пароли, с разными цифрами и знаками, большими и маленькими буквами, пароли должны быть длинными; не используйте один пароль на всех сайтах, приложениях и устройствах – используйте уникальный пароль для каждого случая и устройства; и, обязательно – имейте резервные копии всех ваших данных и храните их на устройстве, не подключенном к интернету. Вот это – крайне важно: иметь резервную копию, и именно этим частенько пренебрегают. А ведь это – самый простой способ уберечь ваши данные для случаев, вроде атаки вируса Petya.A.

И, пожалуй, всегда стоит быть настороже. Как бы, быть немножко параноиком – но не слишком погружаться в паранойю – не для того, чтобы перестать наслаждаться технологиями – а для того, чтобы осознавать: всегда есть риск, что вас могут взломать. Если что-нибудь выглядит слишком круто, чтоб быть правдой – например, если вам пришло письмо, где вам предлагают деньги просто так – не доверяйте ему. Это взломщики.

Михаил Ганницкий